ステッカーで対向車線に誘導、テスラの自動運転機能に脆弱性

テスラ・モデルS(Tesla model S)の各種システムを操作し、混乱させる厄介な方法がハッカーによって公表された。もっとも衝撃的な方法は、道路に一連の小さなステッカーを置くことで、クルマを反対車線に誘導することだ。

これは「敵対的攻撃(adversarial attack)」の一例で、特別に細工した入力情報を与えることで、機械学習モデルを操る方法の1つである。敵対的攻撃は、機械学習が普及するにつれてますます一般的になってきており、特にネットワーク・セキュリティなどの分野で顕著だ。

テスラのオートパイロット機能は、コンピューター・ビジョンを利用して車線を認識しており、攻撃に対して脆弱だ。言い換えると、テスラのシステムはニューラル・ネットワークで分析されたカメラのデータを利用して、車線内の中央に車を保つ方法を指示している。

自動運転システムに対する敵対的攻撃はこれが始めてではない。カリフォルニア大学バークレー校のドーン・ソング教授は、一見問題のないステッカーを使用して自動運転自動車を欺き、一時停止標識を制限時速72キロメートルだと認識させたことがある。3月に発表された別の研究では、医療用の機械学習システムが同様の方法で欺かれ、誤った診断を示す可能性を指摘されている。

中国の巨大テック企業であるテンセント(Tencent)のキーン・セキュリティ・ラボ(Keen Security Lab)の研究者は、同様の攻撃を利用して自動車の自動ワイパーを停止させたほか、別の手法を使ってハンドルの乗っ取りにも成功している。テスラの広報担当はフォーブス誌に対して、ワイパーやハンドルの脆弱性に関しては直近のソフトウェア・アップデートで修正されていると説明している。また「運転者はいつでも簡単にオートパイロットを無効にできる」ため、敵対的攻撃は非現実的であるとも述べている。

オープンAIが「年齢予測」導入、子ども保護の責任誰が負う?

オープンAIが「年齢予測」導入、子ども保護の責任誰が負う?

MITの学生は「世界を変える10大技術」から何を学んでいるか?

MITの学生は「世界を変える10大技術」から何を学んでいるか?

eムック 『日本発・世界を変えるU35イノベーター』特集号

eムック 『日本発・世界を変えるU35イノベーター』特集号

期待外れのCRISPR治療、包括的承認で普及目指す新興企業

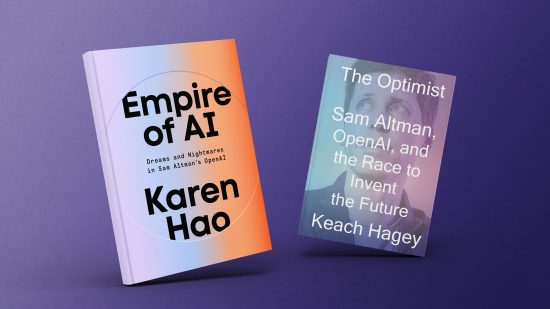

期待外れのCRISPR治療、包括的承認で普及目指す新興企業 書評:サム・アルトマンはいかにして「AI帝国」を築いたか

書評:サム・アルトマンはいかにして「AI帝国」を築いたか