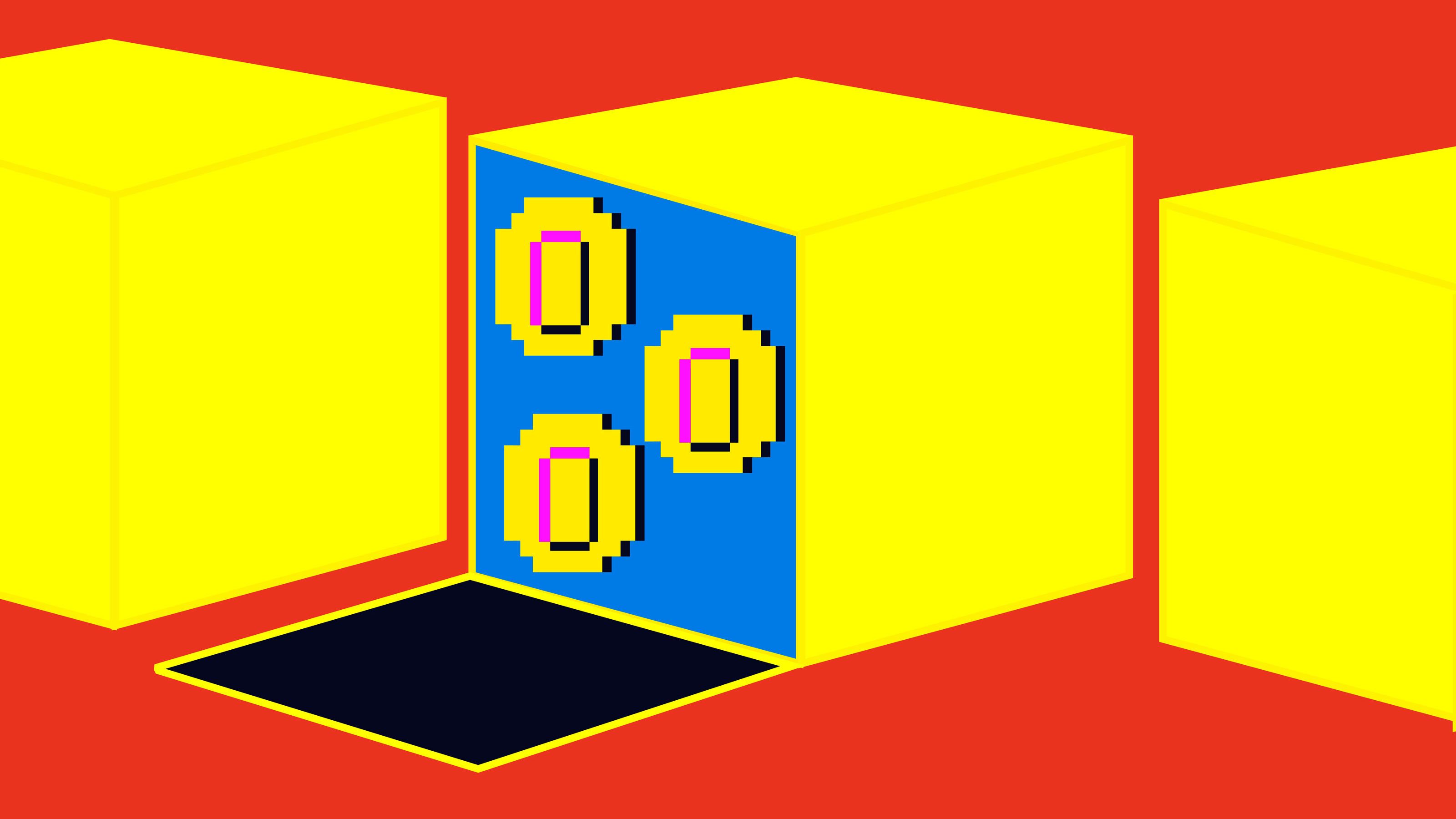

崩れ始めた安全神話、ブロックチェーンの「乗っ取り」が現実に

「ブロックチェーンは改ざん不可能」という売り文句は、もはや過去のものになろうとしている。これまで比較的マイナーな暗号通貨を狙っていた51%攻撃が、メジャーな暗号通貨であるイーサリアム・クラシックを襲ったことは大きな衝撃を与え、「乗っ取り」も現実になってきた。 by Mike Orcutt2019.04.25

2019年1月初め、大手暗号通貨取引所のコインベース(Coinbase )のセキュリティチームが、同社の取引プラットフォームを使って売買できる暗号通貨の1つであるイーサリアム・クラシックに異常を発見した。全取引の履歴であるブロックチェーンが攻撃を受けていたのだ。

攻撃者は、何らかの形でネットワークの計算能力の半分以上を乗っ取り、その能力を利用して取引履歴を書き換えていた(「51%攻撃」と呼ばれる)。この攻撃により、同一の暗号通貨を二回以上使用する「二重支払い」が可能となった。攻撃者はこの手法で110万ドルもの大金を奪ったことが判明した。コインベースは、どのアカウントからも実際には通貨は盗まれなかったと主張している。しかし、コインベースに準ずる人気の取引所であるゲイト・ドット・アイオー(Gate.io)は被害を認めており、攻撃でおよそ20万ドルを失った(しかし奇妙なことに、後日半額が返金された)。

わずか1年前には、このような悪夢のシナリオはほとんど理論上のものだった。しかし、イーサリアム・クラシックに対する51%攻撃は、ブロックチェーンへの最近の一連の攻撃における最新の事例に過ぎず、生まれたばかりの業界の危うさを浮き彫りにしている。

2017年初頭以降、合計で20億ドル相当近くの暗号通貨がハッカーにより盗まれている。大部分は取引所経由で、この額には公になったものしか含まれていない。ラッキーな単独の攻撃者だけでなく、現在では高度な技術を持つサイバー犯罪集団も加担している。ブロックチェーン分析企業のチェイナリシス(Chainalysis)は最近、今でも活動中と見られる2つのグループだけで、取引所から合計10億ドルを盗んだ可能性があると語った。

驚くに値することではない。窃盗犯にとって特に魅力的なのは、従来の金融システムと異なり、ブロックチェーンでは不正取引を取り消せないことだ。加えて、以前から知られていることだが、ブロックチェーンには固有のセキュリティ機能が備わっているのと同時に、固有の脆弱性もある。ブロックチェーン技術を「ハッキング不可能」とするマーケティングのスローガンや記事の見出しは完全に誤りだった。

これらのことは10年前のビットコインの登場以来、少なくとも理論上はわかっていた。しかし過去1年間、新たな暗号通貨プロジェクトのカンブリア爆発の中で、その実際の意味や、そうした固有の脆弱性がブロックチェーンやデジタル資産の将来にどんな意味を持つかが理解され始めている。

ブロックチェーンをハッキングするには?

ブロックチェーンは、コンピューターのネットワークにより維持される暗号化データベースだ。ネットワーク上の各コンピューターが保持しているデータベースには、最新バージョンのコピーが保管されている。「ノード」と呼ばれるネットワーク上のコンピューターが新たな取引を検証し、それらの取引をデータベースに追加するための指示を出す一連のルールを、ブロックチェーンのプロトコルと呼ぶ。プロトコルは、暗号技術やゲーム理論、経済学を駆使して、ノードがネットワークを攻撃して個人の利益を得るのではなく、ネットワークを安全にすることを促すインセンティブを生み出している。ブロックチェーン・システムが正しく設定されていれば、虚偽の取引を追加することが極めて困難で費用もかかる一方で、正当な取引は比較的容易に検証できる。

上記のような理由で、ブロックチェーン技術は金融をはじめとする多くの産業に大きな訴求力があった。フィデリティ・インベストメンツ(Fidelity Investments)や、ニューヨーク証券取引所を所有するインターコンチネンタル取引所(ICE:Intercontinental Exchange )などの有名機関が間もなく立ち上げるサービスでは、既存の金融システムにブロックチェーンのメッシュを編み込む予定だ。今やさまざまな国の中央銀行までもが、国の新たなデジタル通貨にブロックチェーンを利用することを考えている。

しかしながらブロックチェーンシステムが複雑になるほど、設定時に間違いを犯す可能性が上がる。2月に、Zキャッシュ(極めて高度な数学によりユーザーの秘匿な取引が可能となる暗号通貨)を扱う企業が、プロトコルに紛れ込んだ「わずかな暗号技術の欠陥」を密かに修正していたことを明かした。攻撃者はその欠陥につけ込んで、無制限にZキャッシュを偽造できた可能性がある。幸運なことに、実行した者はいなかったようだ。

安全を確保する必要があるのはプロトコルだけではない。自分で暗号通貨を取引したり、ノードを実行するには、ソフトウェアのクライアントを実行しなくてはならないが、ここにも脆弱性が潜んでいる。昨年9月、「ビットコイン・コア」と呼ばれるビットコインのメイン・クライアントの開発者たちは、大慌てでバグの修正(これも秘密裏になされた)を余儀なくされた。このバグは、システムの許容限度を超えてビットコインを生み出す攻撃を可能とするものだった。

しかしながら、最近メディアの見出しを飾ったハッキングの大部分は、ブロックチェーン自体への攻撃ではなく、取引所を標的としたものだ。取引所とは暗号通貨を買い、取引し、所有できるWebサイトのことである。取引所に対する強奪行為の多くは、基本的な安全対 …

- 人気の記事ランキング

-

- Is carbon removal in trouble? 炭素除去業界に激震、最大顧客のマイクロソフトが購入を一時停止

- NASA is building the first nuclear reactor-powered interplanetary spacecraft. How will it work? 初の原子力推進で火星へ、 NASA「強気すぎる」計画 SR-1はどう動くのか?

- Digging for clues about the North Pole’s past 12万年前は無氷だった?海底22メートルの泥で掘り起こす北極点の謎

- Chinese tech workers are starting to train their AI doubles–and pushing back 「先に同僚を蒸留せよ」 中国テック系労働者に広がる AI自動化の強烈な波